【wlan 】无线网络调试---------傻瓜式教程一

这篇文章既然做为一个傻瓜式教程 ,那么来咱们就来深究一下影响无线网络信号打出来因素。

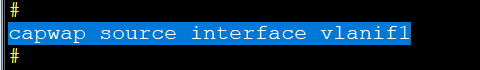

第一点:capwap 称为无线隧道接入点,这个是设置我们ac上用哪个IP地址来进行和ap通信的,所以这个东西是必配的,少了它可不行。所以在我们ac上必须配置这个,不管你是基于接口的还是基于IP地址的,最终都是拿capwap接口上的IP地址来与ap进行通信。

第二点:路由 ac可以做旁挂,也可以做直连,不管是采用哪种方式,最终ap是要和ac去通信的,所以要保证ap和ac两者之间能够通信。

第三点:ap需要知道capwap的地址。ap可以通过广播方式发现ac控制器的capwap地址,也可以通过dhcp下发,也可以通过手动给ap设置capwap地址来和ac地行通信。

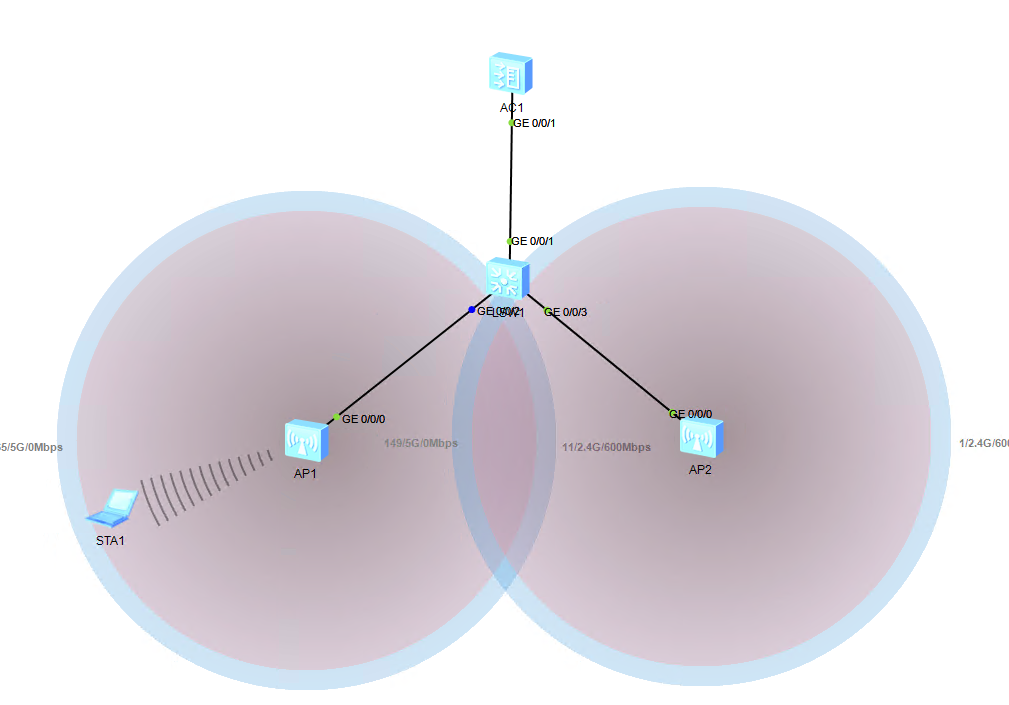

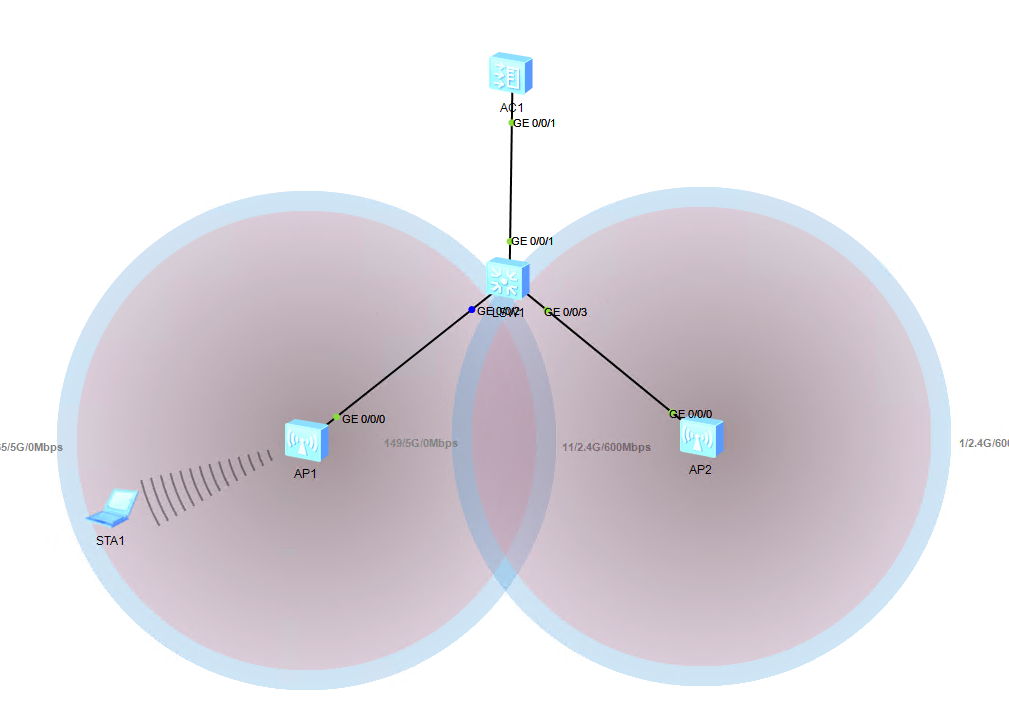

如果以上三点没有什么问题,那么你的ap就可以轻松的启动起来,下面咱们来从直连ap入手来看看,下面是拓扑图:

图片上传中(0)...

交换机上先不做任何配置,我来看看ac上面的配置

依照上方所说

第一点。先配置capwap接入点

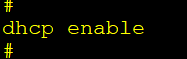

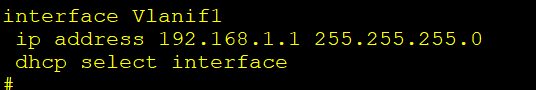

第二点 配置和ap通够和ac互通。因为是直连的,又是用的vlan1,交换机默认放行vlan1,ac上面的接口不做配置,默认状态下也是放行的vlan1,所以我们只需要在ac里面启用dhcp功能,在接口上启动基于接口的dhcp分配功能

接口上

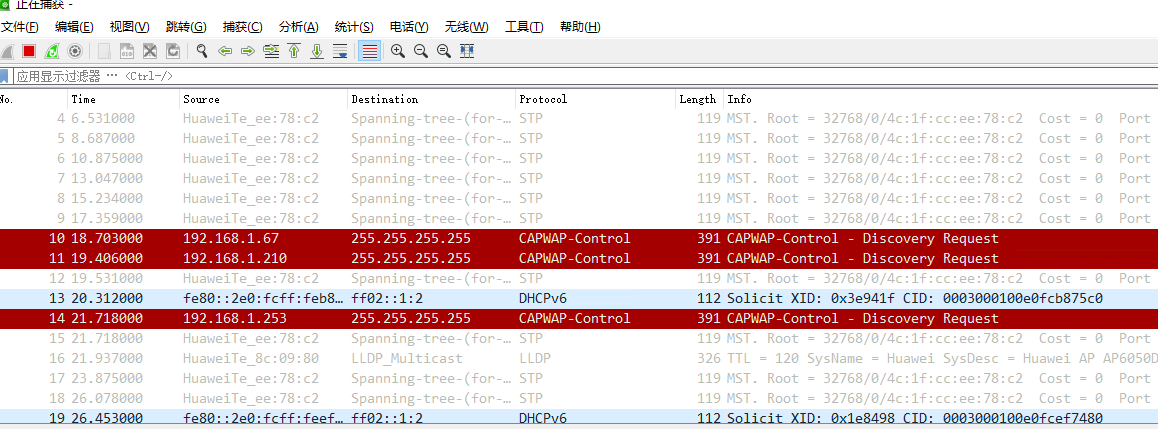

第三点 因为是直连ac,我们可以通过抓包软件来看一下

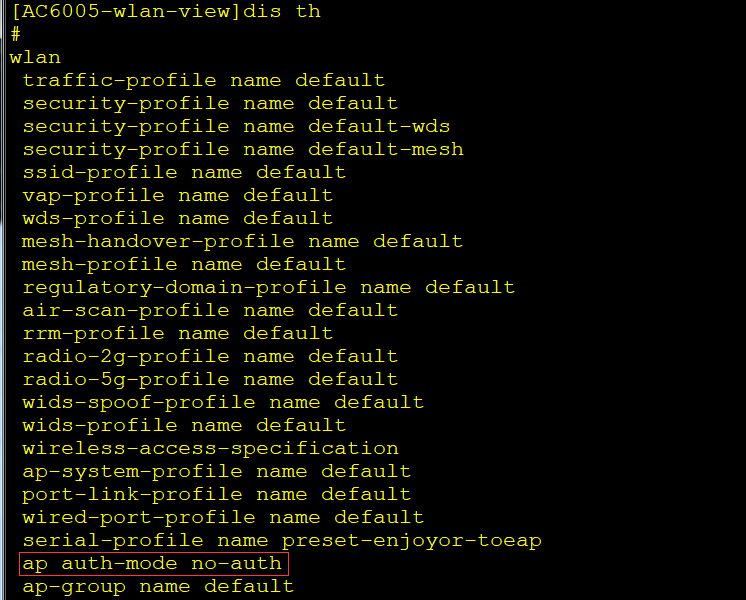

当我们ap获取到IP地址之后,就会发送广播报文来发现我们的ac,在ac控制器上,首先们需要把ap的认证模式改成不认证。

因为默认情况下采取mac地址认证,为了让ap快速上线,这里我们就改成不认证,让大家来更好的理解我们的ap上线

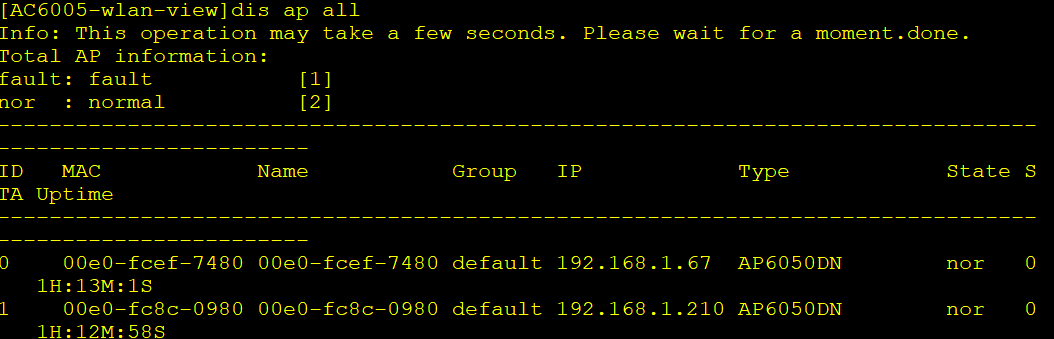

然后我们就可以通过命令来查看发现的两个ap

当我们的ap上线后,如果不下发vap模板是没有信号出来的,华为ac内置的默认vap模板,名称是default,可以直接拿过来用,默认的vap模板调用了vlan1的地址做为业务地址池。当我们的ap上线后,所有ap也都属于默认组,默认组的名称是default,

我们只需要在默认组里面调用vap模板和射频模板即,调用完我们的ap信号就出来了

[AC6005-wlan-view]ap-group name default

[AC6005-wlan-ap-group-default]vap-profile default wlan 1 radio all

[AC6005]dis cu

#

set memory-usage threshold 0

#

ssl renegotiation-rate 1

#

authentication-profile name default_authen_profile

authentication-profile name dot1x_authen_profile

authentication-profile name mac_authen_profile

authentication-profile name portal_authen_profile

authentication-profile name macportal_authen_profile

#

dhcp enable

#

diffserv domain default

#

radius-server template default

#

pki realm default

rsa local-key-pair default

enrollment self-signed

#

ike proposal default

encryption-algorithm aes-256

dh group14

authentication-algorithm sha2-256

authentication-method pre-share

integrity-algorithm hmac-sha2-256

prf hmac-sha2-256

#

free-rule-template name default_free_rule

#

portal-access-profile name portal_access_profile

#

aaa

authentication-scheme default

authentication-scheme radius

authentication-mode radius

authorization-scheme default

accounting-scheme default

domain default

authentication-scheme radius

radius-server default

domain default_admin

authentication-scheme default

local-user admin password irreversible-cipher $1a$ipSsS|i+,*$Lq7aB(Va:+d=ZmB]B0

kQqi1d;&Vae>1(]O=ZW3#($

local-user admin privilege level 15

local-user admin service-type http

#

interface Vlanif1

ip address 192.168.1.1 255.255.255.0

dhcp select interface

#

interface GigabitEthernet0/0/1

#

interface GigabitEthernet0/0/2

#

interface GigabitEthernet0/0/3

#

interface GigabitEthernet0/0/4

#

interface GigabitEthernet0/0/5

#

interface GigabitEthernet0/0/6

#

interface GigabitEthernet0/0/7

undo negotiation auto

duplex half

#

interface GigabitEthernet0/0/8

undo negotiation auto

duplex half

#

interface NULL0

#

snmp-agent local-engineid 800007DB03000000000000

snmp-agent

#

ssh server secure-algorithms cipher aes256_ctr aes128_ctr

ssh server key-exchange dh_group14_sha1

ssh client secure-algorithms cipher aes256_ctr aes128_ctr

ssh client secure-algorithms hmac sha2_256

ssh client key-exchange dh_group14_sha1

#

capwap source interface vlanif1

#

user-interface con 0

authentication-mode password

user-interface vty 0 4

protocol inbound all

user-interface vty 16 20

protocol inbound all

#

wlan

traffic-profile name default

security-profile name default

security-profile name default-wds

security-profile name default-mesh

ssid-profile name default

vap-profile name default

wds-profile name default

mesh-handover-profile name default

mesh-profile name default

regulatory-domain-profile name default

air-scan-profile name default

rrm-profile name default

radio-2g-profile name default

radio-5g-profile name default

wids-spoof-profile name default

wids-profile name default

wireless-access-specification

ap-system-profile name default

port-link-profile name default

wired-port-profile name default

serial-profile name preset-enjoyor-toeap

ap auth-mode no-auth

ap-group name defult

ap-group name default

radio 0

vap-profile default wlan 1

radio 1

vap-profile default wlan 1

radio 2

vap-profile default wlan 1

ap-id 0 type-id 56 ap-mac 00e0-fcef-7480 ap-sn 210235448310C00F9265

ap-id 1 type-id 56 ap-mac 00e0-fc8c-0980 ap-sn 210235448310AD405C41

ap-id 2 type-id 56 ap-mac 00e0-fcb8-75c0 ap-sn 210235448310BF40CF6A

provision-ap

#

dot1x-access-profile name dot1x_access_profile

#

mac-access-profile name mac_access_profile

#

return