【wlan 】无线网络调试---------傻瓜式教程二(三层网络ap上线)

跟着上一篇文章的思路,第一点 配置隧道接入点capwap,第二点 保证路由通,第三点 保证ap知道capwap地址

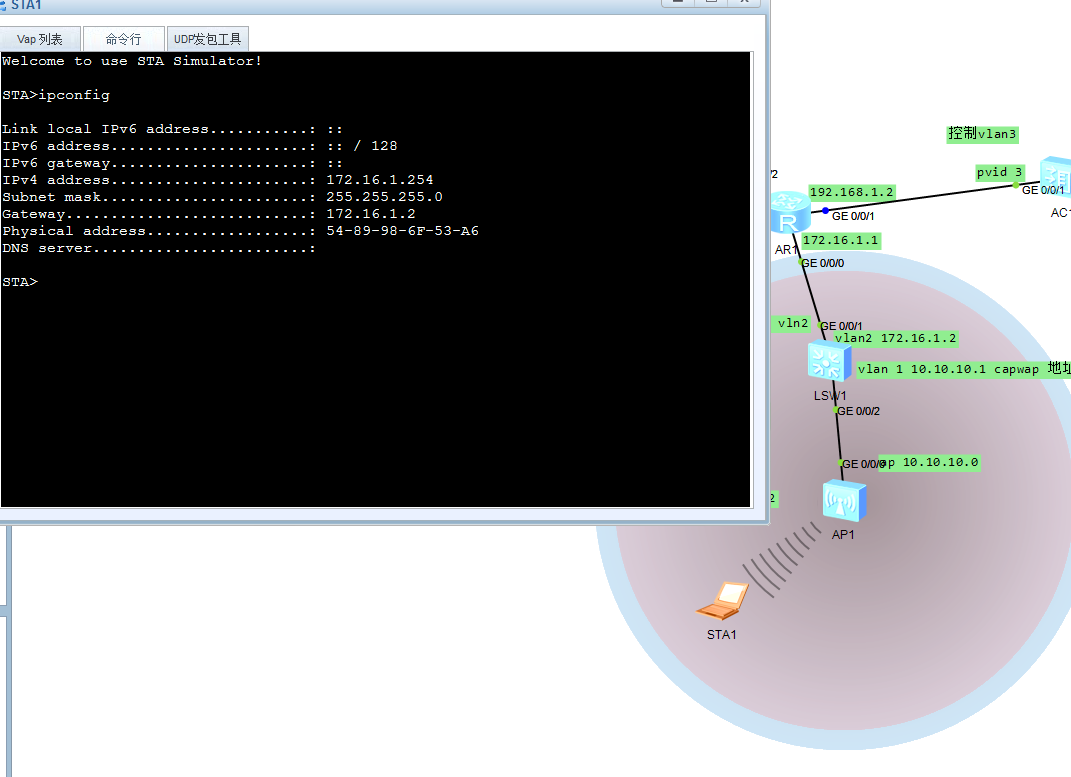

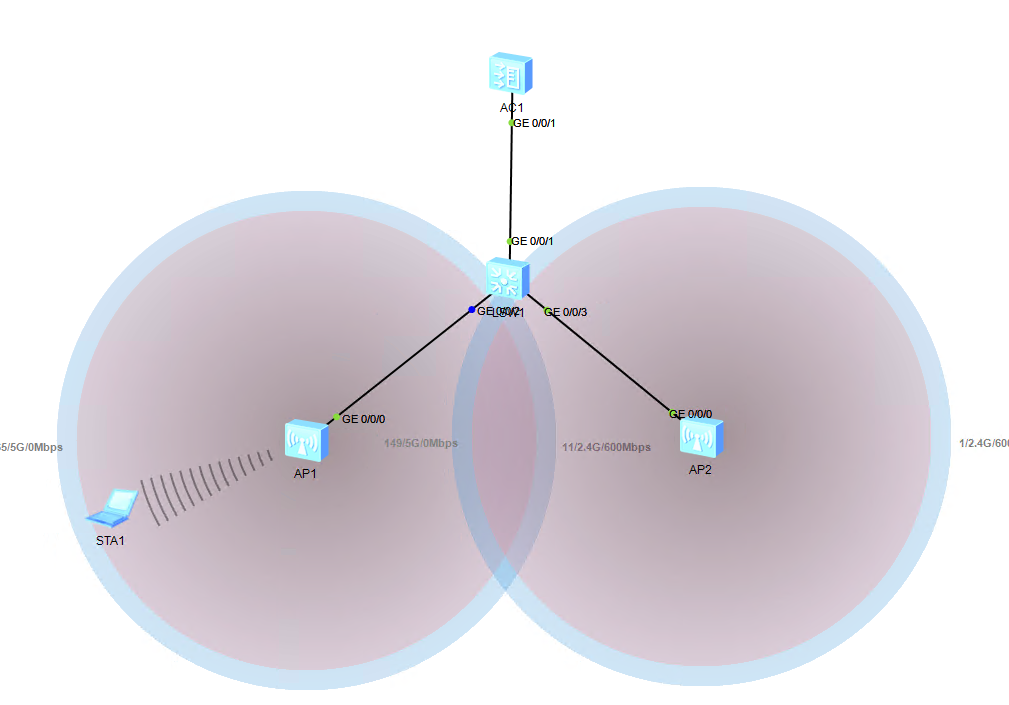

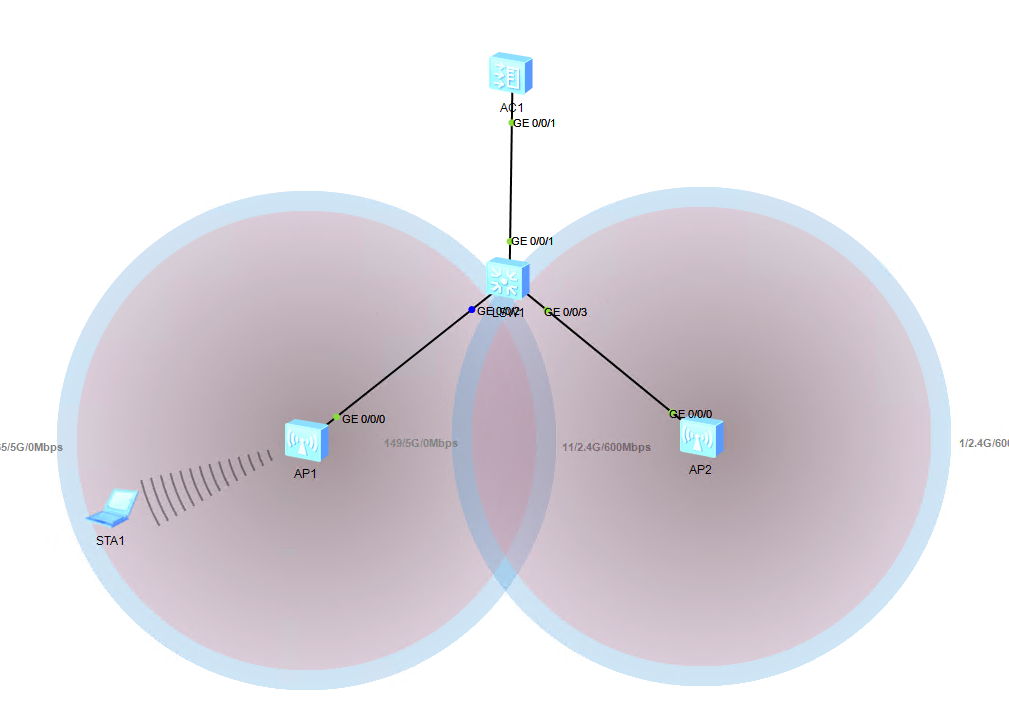

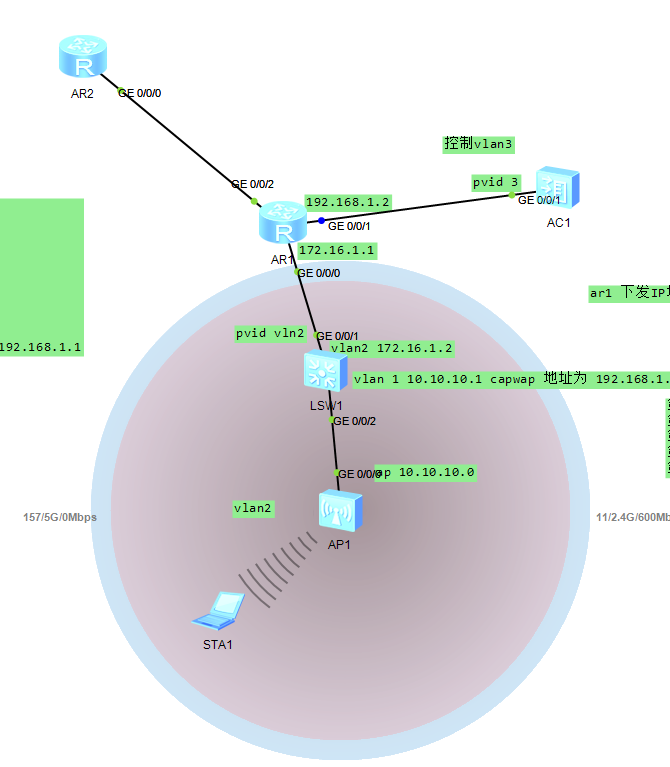

拓扑图如上所示

网络规划如下:

ac1上面

| vlanif3 | 192.168.1.1 |

| GE0/0/1 | port link-type access port default vlan 3 |

路由器AR1

| GE0/0/1 | 192.168.1.2 |

| GE0/0/0 | 172.16.1.1 |

交换机LSW1

GE0/0/1 | port link-type access port default vlan 2 |

| GE0/0/2 | port link-type trunk port trunk allow-pass vlan 2 |

| vlanif2 | 172.16.1.2 |

| vlanif1 | 10.10.10.1 |

按照上一篇的思路:

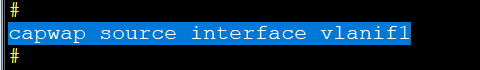

首先把我们的IP地址补全,在AC上面配置capwap 控制隧道接入点设置为vlanif3

capwap source interface vlanif3

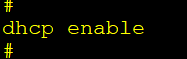

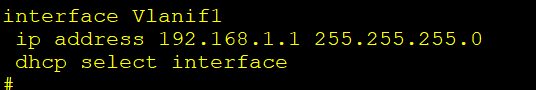

第二步 让交换机下发IP地址,业务VLAN是VLAN2 ap管理地址vlan1(和AC的vlan3没有任何关系)

dhcp enable

interface Vlanif1

ip address 10.10.10.1 255.255.255.0

dhcp select interface

dhcp server option 43 sub-option 2 ip-address 192.168.1.1(给ap下发ac的capwap地址)

#

interface Vlanif2

ip address 172.16.1.2 255.255.255.0

dhcp select interface

第三步 配置静态路由 ar1 ac1 LSW1上配置路由,让ap----ac ,ac----ap能够互相访问

LSW1

ip route-static 0.0.0.0 0.0.0.0 172.16.1.1

AR1

ip route-static 10.10.10.0 255.255.255.0 172.16.1.2

AC1

ip route-static 10.10.10.0 255.255.255.0 192.168.1.2

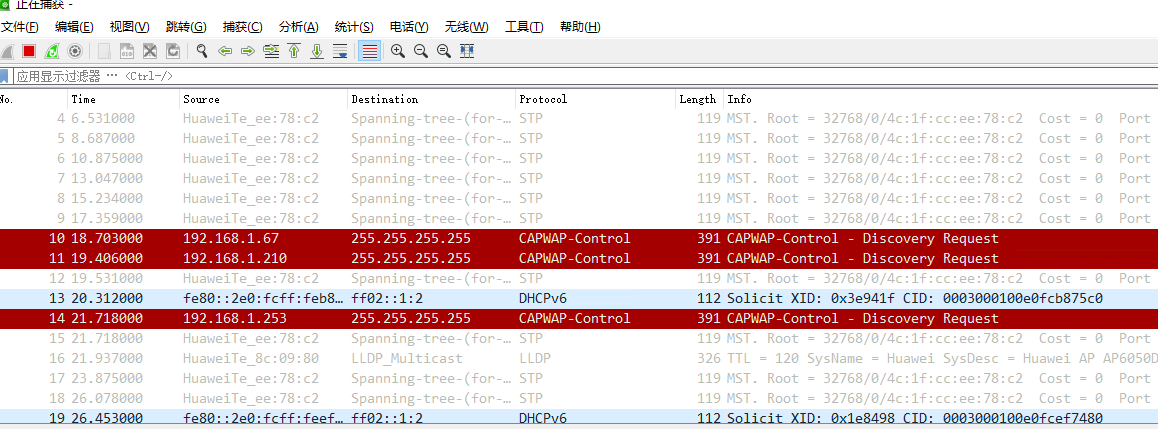

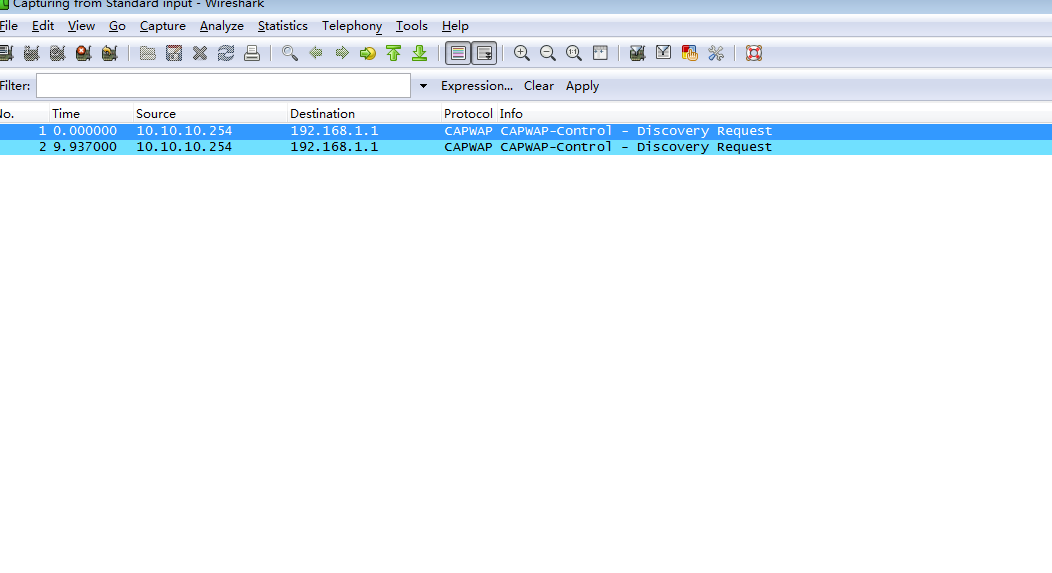

这个时候我们静静等待三五分钟,就可以用抓包工具来抓取数据包,可以看到

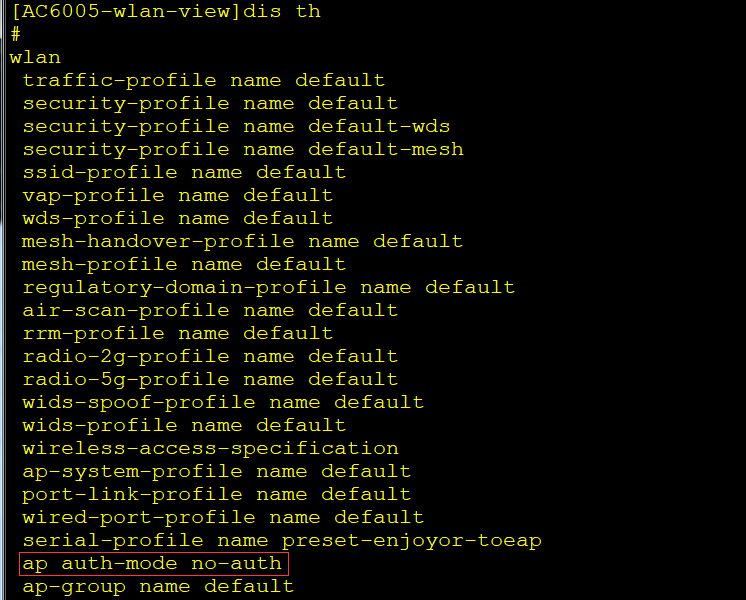

ap此时已经把capwap报文上送至AC了,这个时候我们进到AC里面,把AP的认证模式改成不认证,华为设备默认情况针对ap的认证是mac地址认证,我们改成不认证,就可以ap自动上线,并发现我们的ap

[AC6605]wlan

[AC6605-wlan-view]ap auth-mode no-auth

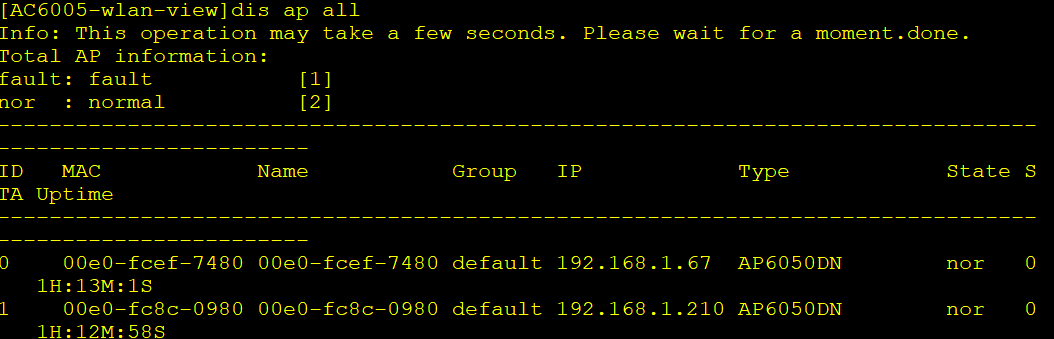

[AC6605]dis ap all

Info: This operation may take a few seconds. Please wait for a moment.done.

Total AP information:

nor : normal [1]

--------------------------------------------------------------------------------

-------------------

ID MAC Name Group IP Type State ST

A Uptime

--------------------------------------------------------------------------------

-------------------

0 00e0-fcc4-0350 00e0-fcc4-0350 default 10.10.10.254 AP6050DN nor 0

8S

--------------------------------------------------------------------------------

-------------------

Total: 1

接下来,需要在vap模板里面把sevice-vlan 改成vlan 2即可

因为我比较懒直接采用ac内置的模板,所以我直接进入内置的默认模板default里面调了

[AC6605]wlan

[AC6605-wlan-view] vap-profile name default

[AC6605-wlan-vap-prof-default] service-vlan vlan-id 2

调完后,进到ap组里面,因为ap上线后,默认就属于default组,进到默认组里面,应用我们的vap模板

[AC6605-wlan-view]ap-group name default

AC6605-wlan-ap-group-default]vap-profile default wlan 1 radio all

调完后,我们就可以看到ap把信号打出来了

笔记本连上后,获取的IP地址就是vlan2的IP 地址